Zutrittskontrolle

Zutrittskontrolle für erhöhte Sicherheit

Zutrittskontrollsysteme bieten gezielten Schutz sensibler Bereiche, indem sie nur autorisierten Personen Zugang gewähren. Durch moderne Technologien lässt sich der Zutritt exakt steuern und dokumentieren, was die Sicherheit und Transparenz deutlich erhöht.

Vorteile

- Erhöhte Sicherheit durch gezielte Zutrittskontrolle für autorisierte Personen

- Flexibilität durch individualisierbare Zutrittsrechte und -zeiten

- Zugangsverwaltung in Echtzeit für schnelles Reagieren auf sicherheitsrelevante Ereignisse

- Integration mit weiteren Sicherheitslösungen wie Alarm- oder Brandschutzsystemen

Merkmale

- Benutzerdefinierte Rechte für jede Person oder Gruppe

- Sofortige Anzeige und Verwaltung von Zutrittsereignissen

- Einbindung in bestehende IT- und Sicherheitssysteme

- Zutrittssteuerung und -verwaltung auch über mobile Geräte oder Webbrowser möglich

Einsatzzweck

- Absicherung sensibler Bereiche und Serverräume

- Schutz vor unbefugtem Zutritt in sicherheitsrelevante Bereiche

- Zugangsbeschränkungen in sensiblen Bereichen

PA systems Gütesiegel

Wir garantieren Ihnen:

- Geprüfte Materialqualität

- Kundenzentrierte Beratung

- Bedarfsorientiere, strategische Planung

- Regel- und Normkonformität

- Gewerkübergreifendes Projektmanagement

- Präzise und zuverlässige Umsetzung

- Servicierung der gesamten technischen Infrastruktur

- Meusburger -

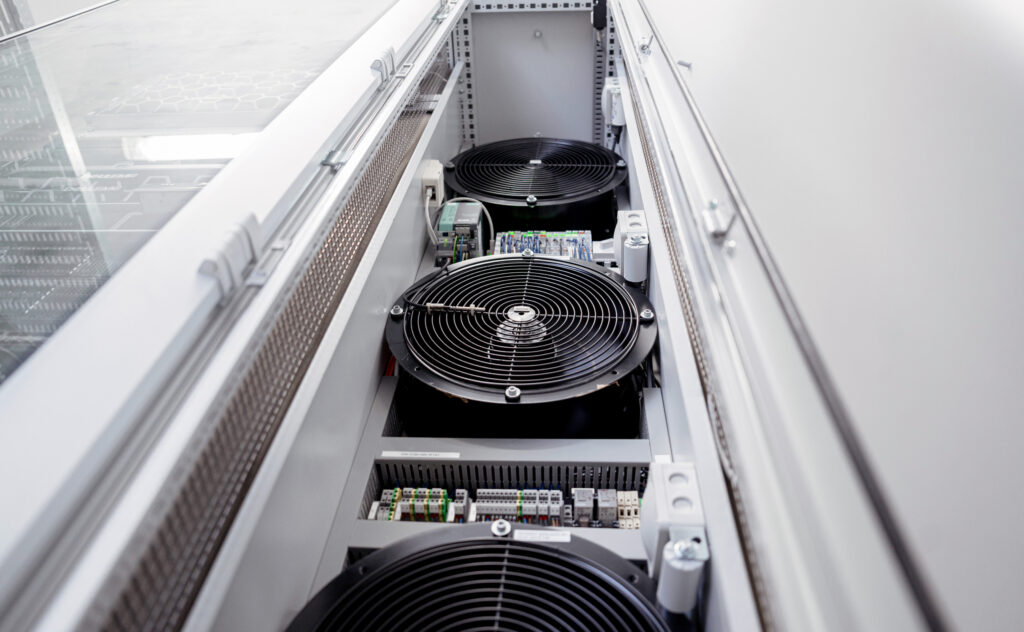

In modernen Rechenzentren sind leistungsstarke IT-Systeme permanent im Einsatz, was zu einem enormen Energieeinsatz und entsprechender Wärmeentwicklung führt. Wird die entstehende Wärme nicht effizient abgeführt, kann es zu Überhitzungen kommen, welche die Leistungsfähigkeit des Data Centers beeinträchtigen, Schäden an der Hardware verursachen oder sogar zu Bränden führen. Eine durchdachte Kühlung ist daher ein unverzichtbarer Bestandteil jeder professionellen Data Center Infrastruktur.

Produkteigenschaften

Sichere Zugangsverwaltung für sensible Bereiche

Sichere Zugangsverwaltung für sensible Bereiche

Rechenzentren sind nicht nur durch technische Störungen gefährdet, sondern auch durch Risiken wie Diebstahl, Sabotage und Vandalismus. Eine Zutrittskontrolle für Serverräume verbessert die Sicherheit erheblich, da nur autorisierte Personen Zugang haben. Gleichzeitig lässt sich präzise dokumentieren, wer sich wann im geschützten Bereich aufgehalten hat.

Zutrittsaufzeichnungen für umfassende Sicherheit

Mit Zutrittsaufzeichnungen lässt sich genau nachvollziehen, wer sich wann in geschützten Bereichen aufgehalten hat. Diese Protokolle erfassen alle Zutrittsdaten und bieten eine lückenlose Übersicht über die Bewegung von autorisierten Personen innerhalb sensibler Bereiche.

Dies erhöht nicht nur die Sicherheit, sondern unterstützt auch bei der Einhaltung von Compliance-Vorgaben und Sicherheitsrichtlinien, indem alle Zutritte dokumentiert werden und später ausgewertet werden können.